Verstärkter Schutz unserer Kundenkonten

Seit Januar 2017 testet das OVH Sicherheitsteam neue Methoden, um unsere Kundenkonten zu schützen und um Versuche, in passwortgeschützte Bereiche zu gelangen, aufzudecken. Nach einem Jahr Forschungs- und Entwicklungsarbeit haben wir angefangen, nach und nach einen neuen Algorithmus zu implementieren. Der folgende Beitrag erklärt unsere aktuellen Sicherheitsmaßnahmen. Möglicherweise haben Sie beim Login in Ihr OVH Kundencenter bereits eine E-Mail mit einem Code erhalten, mit dem Sie Ihren Login bestätigen sollen. Gratulation! Denn dann gehören Sie zu den Glücklichen, die unseren neuen Algorithmus zum Schutz vor Missbrauch von Kontodaten testen durften. Wir arbeiten bereits seit Januar 2017 an einem verbesserten Sicherheitskonzept für unsere Kundenkonten, das die bisherigen Maßnahmen weiter ergänzt.

Warum haben wir diesen neuen Algorithmus implementiert?

Es ist immer eine schwierige Situation, wenn es einem Dritten gelingt, in den persönlichen Bereich eines unserer Kunden zu gelangen. An erster Stelle ist natürlich der Kunde selbst betroffen, da seine Projekte bedroht werden. Aber auch für unsere Customer Advocates Teams ist es schwierig, da sie den echten Kunden vom Eindringling unterscheiden müssen. Glücklicherweise kommen diese Szenarien sehr selten vor. Angesichts der immer zahlreicheren Fälle von Datenraub bei großen Unternehmen, bei denen die Passwörter von Kundenkonten offengelegt werden, und der Tatsache, dass 60 % der Nutzer noch immer zugeben, überall dasselbe Passwort zu verwenden, wollten wir möglichen Bedrohungen vorbeugen und die Sicherheit unserer Lösungen stärken.

Was bedeutet das ganz konkret?

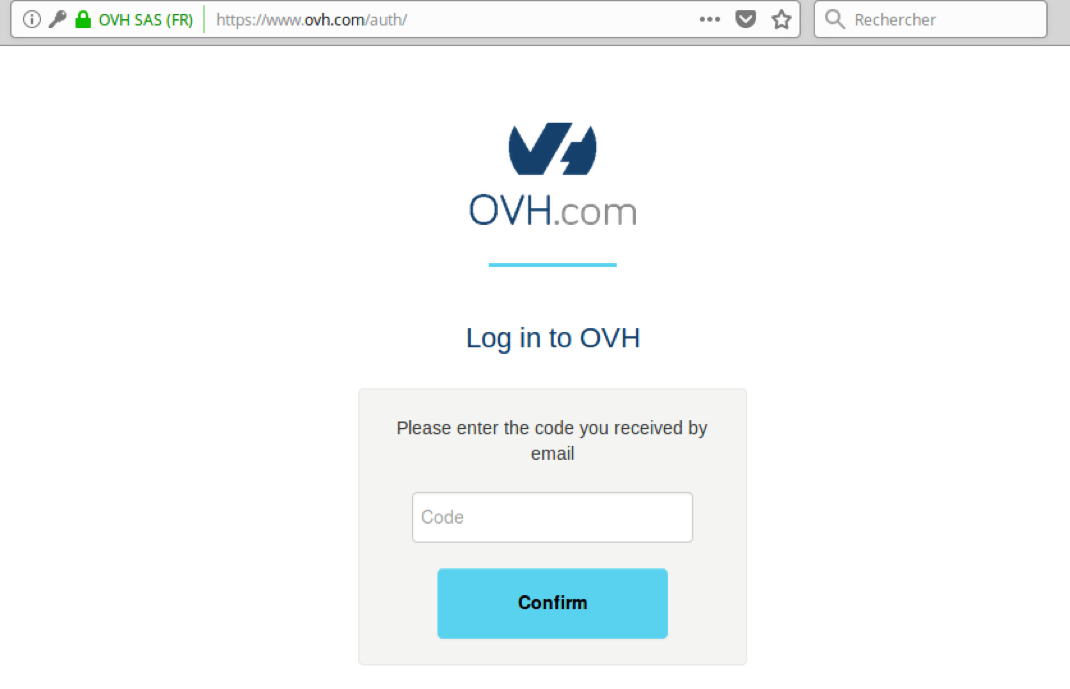

Sobald Sie sich in Ihr Kundencenter einloggen, wird der Algorithmus versuchen zu erkennen, ob Sie dabei Ihren Gewohnheiten folgen. Ein Indiz kann zum Beispiel der von Ihnen verwendete Browser sein. Wenn alles wie gewohnt abläuft, wird nichts weiter passieren. Wenn unser Algorithmus jedoch feststellt, dass Ihr Login nicht den gewöhnlichen Mustern folgt, oder wenn Sie sich seit längerem nicht eingeloggt haben, werden Sie dazu aufgefordert, zusätzlich einen per E-Mail erhaltenen Code einzugeben. Sie müssen also durch eine doppelte Authentifizierung bestätigen, dass Sie ganz sicher der Inhaber des Kontos sind.  Wenn der Algorithmus den Login als nicht gewöhnlich einstuft, wird eine doppelte Authentifizierung gefordert. Parallel dazu wird Ihnen die E-Mail mit einem Geheimcode für die Bestätigung Ihres Logins zugesandt. Der Code ist nur eine begrenzte Zeit lang gültig und wir verweisen nochmals auf seine Vertraulichkeit. Er ist in diesem Fall wirklich das einzige Element, das Ihre Identität beweisen kann. Die E-Mail hat ebenfalls eine Alarmfunktion. Denn sollten Sie die E-Mail erhalten und nicht gleichzeitig versuchen, sich in Ihr Kundencenter einzuloggen, dann bedeutet das zwangsläufig, dass ein Dritter Ihr Passwort kennt. Ändern Sie in diesem Fall Ihr Passwort bitte sofort.

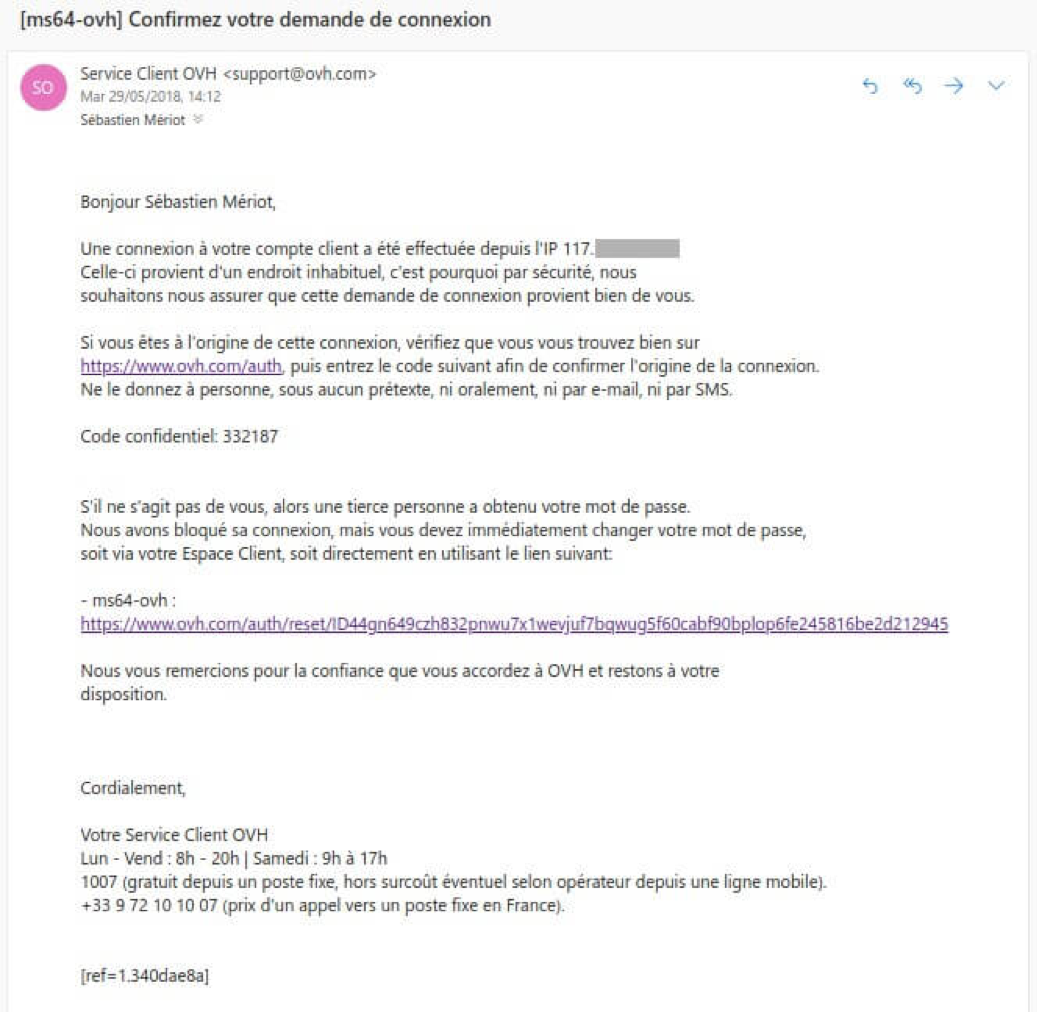

Wenn der Algorithmus den Login als nicht gewöhnlich einstuft, wird eine doppelte Authentifizierung gefordert. Parallel dazu wird Ihnen die E-Mail mit einem Geheimcode für die Bestätigung Ihres Logins zugesandt. Der Code ist nur eine begrenzte Zeit lang gültig und wir verweisen nochmals auf seine Vertraulichkeit. Er ist in diesem Fall wirklich das einzige Element, das Ihre Identität beweisen kann. Die E-Mail hat ebenfalls eine Alarmfunktion. Denn sollten Sie die E-Mail erhalten und nicht gleichzeitig versuchen, sich in Ihr Kundencenter einzuloggen, dann bedeutet das zwangsläufig, dass ein Dritter Ihr Passwort kennt. Ändern Sie in diesem Fall Ihr Passwort bitte sofort.  E-Mail mit Warnhinweis an den Kunden bei einem ungewöhnlichen Login, um zu überprüfen, ob er selbst sich gerade einloggt.

E-Mail mit Warnhinweis an den Kunden bei einem ungewöhnlichen Login, um zu überprüfen, ob er selbst sich gerade einloggt.

Wie funktioniert der neue Algorithmus?

Wir haben bemerkt, dass Kunden, die die Zwei-Faktor-Authentifizierung für Ihr Konto aktiviert haben, nie Probleme mit Datenmissbrauch hatten. Die bewährten Verfahren für ein gutes Sicherheitsniveau basieren auf den folgenden vier Faktoren: „was ich weiß“ (zum Beispiel ein Passwort), „was ich habe“ (zum Beispiel ein Smartphone), „was ich mache“ (meine Gewohnheiten) und „wer ich bin“ (die Biometrie). Selbst wenn es einem Eindringling gelingt, Ihr Passwort („was ich weiß“) herauszufinden, muss er bei der Zwei-Faktor-Authentifizierung in einem zweiten Schritt seine Identität nachweisen. Und zwar durch ein Gut oder eine Sache, die nur der rechtmäßige Inhaber des Kontos besitzt („was ich habe“). Davon ausgehend haben wir an einem vergleichbaren Sicherheitskonzept für die Konten gearbeitet, bei denen die Zwei-Faktor-Authentifizierung nicht aktiviert ist. Dabei wird die Wahl des Kunden für die Nicht-Aktivierung natürlich berücksichtigt. Wir wollten nur dann eine doppelte Authentifizierung anbieten, wenn Zweifel an der Rechtmäßigkeit des Login besteht. Die Herausforderung liegt also darin, festzustellen, ob der Login rechtmäßig ist oder nicht. Nachdem wir einige Statistiken ausgewertet haben, konnten wir erfreulicherweise beobachten, dass unsere Kunden gewisse Gewohnheiten haben, wenn sie sich in Ihr Kundencenter einloggen: Sie loggen sich beispielsweise immer mit demselben Computer ein. Die Vorgehensweise war dann ziemlich eindeutig: Wir müssen einfach nur Unregelmäßigkeiten bei Login-Versuchen entdecken. Genau das haben wir mithilfe von ein wenig Machine Learning, das von unserem Sicherheitsteam konzipiert und eingesetzt wurde, umgesetzt.

Ein Algorithmus kann die eigene Vorsicht nie ersetzen

Sicherheit geht uns alle an. Auch wenn wir neue Sicherheitsmechanismen einrichten, ist es immer noch unerlässlich, dass Sie die richtigen Einstellungen vornehmen, um Ihr Kundenkonto ausreichend zu sichern. Es ist zu empfehlen, eine Passwortverwaltung zu nutzen (zum Beispiel Keepass, LastPass, 1 Password), die das Abspeichern Ihrer Passwörter für Sie übernimmt. So können Sie für jede Plattform ein anderes Passwort nutzen. Dennoch bleibt der beste Schutz vor Datenraub die Aktivierung der Zwei-Faktoren-Authentifizierung. Sie ist eindeutig am effizientesten und die Aktivierung ist sehr einfach: Loggen Sie sich in Ihr Kundencenter ein, gehen Sie auf „Mein Account“ und dann auf „Sicherheit“. Der Algorithmus, der eine Ergänzung zur Zwei-Faktoren-Authentifizierung ist, die wir seit Oktober 2017 anbieten, ist nur der Anfang eines umfangreichen Sicherheitskonzepts, das sich durch mehr Flexibilität und Sicherheit für Ihr Kundencenter auszeichnen wird. Mein Kollege Thomas Soete wird Sie in einem weiteren Beitrag davon noch weiter überzeugen! Wenn Sie sich weiter über Data Leaks informieren möchten, lesen Sie den Artikel des Australiers Troy Hunt, Gründer der Website „Have I Been Pwned“, der sich für den Schutz personenbezogener Daten engagiert: https://www.troyhunt.com/observations-and-thoughts-on-the-linkedin-data-breach/.